Bereits kurz nach dem spektakulären Exploit, kam es zu einer ersten Kontaktaufnahme zwischen Täter und Opfer, die auf der Blockchain für alle Welt zu sehen war. Der Hacker transferierte Assets an den Administrator-Account von Lendf.Me zurück (wir berichteten).

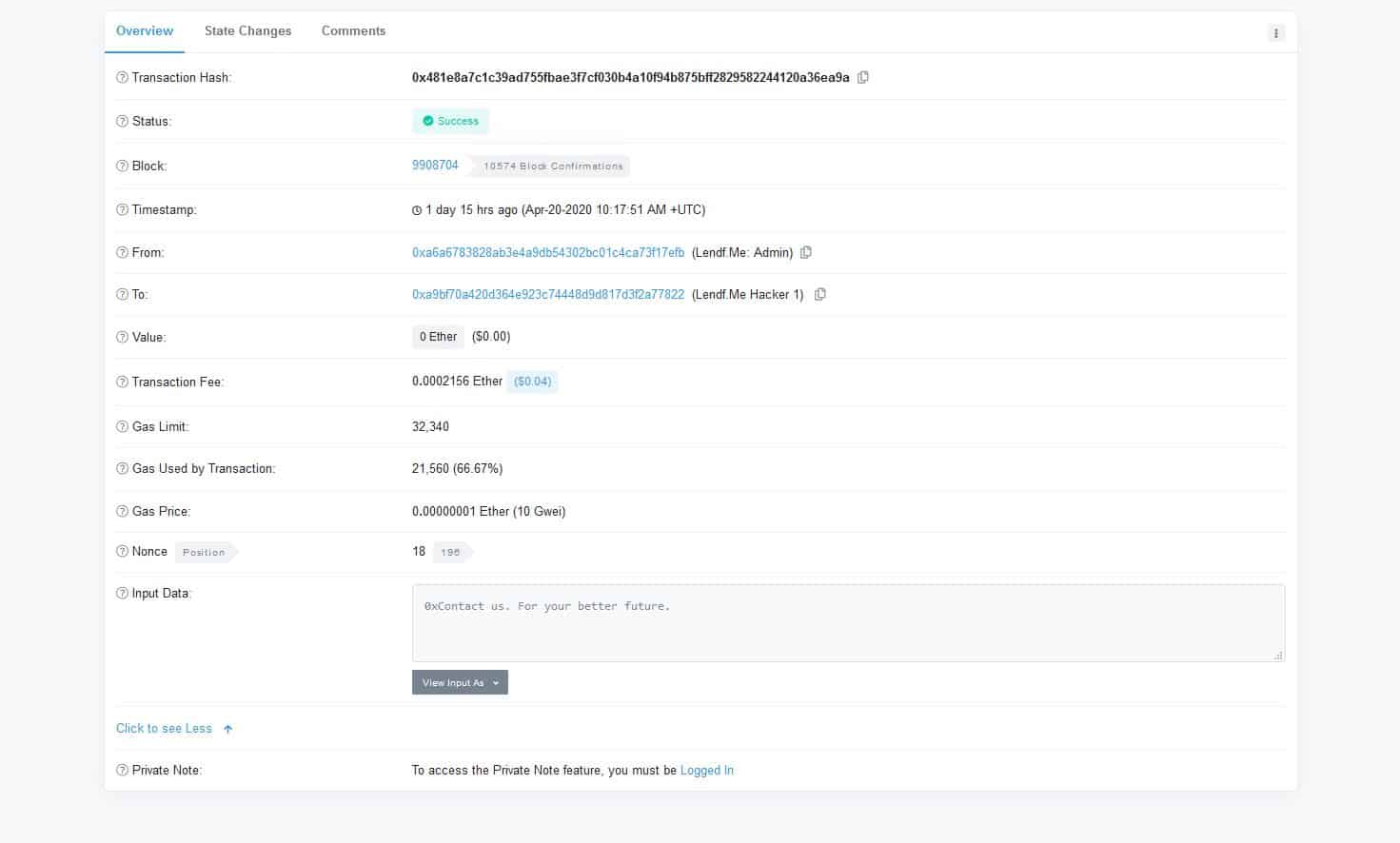

Was zunächst nach einer Art Kontaktaufnahme durch den Hacker aussah, stellte sich aber schnell als böse Falle für den Täter heraus. Denn kurz nach der ersten Transaktion, ließ ihn das Team des Unternehmens wissen, dass es vermutlich besser für den Täter wäre, wenn er sich melden würde.

Und tatsächlich war dies keine hohle Drohung.

Denn der Dieb hatte eine verräterische Spur hinterlassen, die ihm jetzt zum Verhängnis wurden.

IP-Adresse nicht geschützt

Eine Anfrage von Ermittlungsbehörden aus Singapur brachte Licht ins Dunkel. Denn der Täter hatte das Content Delivery Network der Plattform linch.exchange während des Angriffs genutzt. Der Betreiber teilte der Polizei auf die Anfrage hin sensible Daten mit.

Darunter seine IP und die auch eine Reihe von Metadaten. Damit hatte der Hacker plötzlich einen Anreiz seine Beute wieder zurück an den Account von Lendf.Me zurückzuschicken. Evtl. hofft er auf ein milderes Urteil, wenn er gestellt werden sollte. Allerdings erlitt die Beute in der Zwischenzeit einen Wertverlust, der durch Kursschwankungen bedingt ist.

Es ist in diesem Zusammenhang bemerkenswert, dass der Hacker clever genug war, um den Smart Contract auszurauben, aber zu seinem eigenen Schutz nicht auf das Tor-Netzwerk gesetzt hat.

Glück gehabt

Anleger können also erstmal aufatmen, weil sie keinen Totalschaden erleiden. Auf der anderen Seite bleibt die berechtigte Kritik an dem Betreiber dForce. Es ist einer der Fälle, wo mehr Glück als Verstand im Spiel war.

Ohne den fatalen Fehler des Angreifers, hätte es keinen Grund für ihn gegeben überhaupt auch nur einen Teil zurückzugeben, geschweige denn die ganze Beute. Das Beispiel zeigt, dass hier noch Nachholbedarf im Bereich IT-Security besteht.

Es ist absehbar, dass dies nicht der einzige Fall bleiben wird. Der Anreiz einen Smart Contract anzugreifen ist mitunter sogar höher, als beispielsweise bei einem einzelnen Unternehmen. Denn ist eine Lücke vorhanden, so können die Entwickler nicht schnell genug reagieren, wie die letzten Fälle gezeigt haben.

Hier können zentralisierte Produkte dennoch Punkte verbuchen. Häufig trennen sie Hot und Cold Storage von Kryptowährungen und verfügen über Notfallmechanismen, wenn es zu ungewöhnlichen Aktivitäten kommt.